UNIVERSIDADE TUITI DO PARANÁ -...

Transcript of UNIVERSIDADE TUITI DO PARANÁ -...

UNIVERSIDADE TUITI DO PARANÁ

Izidio Loyola Andolfato da Rosa

FORENSE COMPUTACIONAL COM ÊNFASE NO EMBASAMENTO

JURÍDICO PARA MATERIALIZAÇÃO DE PROVA VIRTUAL

CURITIBA

2012

UNIVERSIDADE TUITI DO PARANÁ

Izidio Loyola Andolfato da Rosa

FORENSE COMPUTACIONAL COM ÊNFASE NO EMBASAMENTO

JURÍDICO PARA MATERIALIZAÇÃO DE PROVA VIRTUAL

Monografia apresentada como requisito para conclusão e obtenção do título de Especialista no Curso Redes de computadores e segurança de

redes – Administração e Gerência.

CURITIBA 2012

AGRADECIMENTOS

Em primeiro lugar, agradeço ao Senhor Jesus Cristo – meu Deus, por ter me

dado sabedoria e por ter me abençoado na conclusão deste projeto de

especialização. Agradeço a minha esposa, meus pais, meu irmão (e cunhada) e

minhas irmãs (e cunhados) – pela força, dedicação e incentivo, meus professores

(Amaral, Frota e Luiz) – pelo conhecimento repassado, a família Pereira – pela força

e palavras de incentivo e o grande amigo Maurício Emanuel Santos – que muito

colaborou para este projeto. Também agradeço as demais pessoas de convívio, pois

sempre me incentivaram para a conclusão deste projeto.

RESUMO

palavras-chave: perícia,crime,lei,juridico. Este trabalho busca demonstrar quais as metodologias para combate ao crime eletrônico (crime virtual). Como o embasamento jurídico traz informação referente ao direito eletrônico, formas de analogia e riscos que empresas ou pessoas correm ao disponibilizar acessos a Internet sem o correto monitoramento. Também existe a intenção em exemplificar quais são os tipos de petições que devem ser feitas aos representantes da lei para aquisição de evidencias, conservação de prova, metodologias para não repúdio e elaboração de conclusões que possam ter credibilidade para a tomada de decisões do responsável legal.

ABSTRACT

key word: perícia,crime,lei,juridico.

This work, which seeks to demonstrate the methodologies to combat electronic crime (cybercrime). How juriti foundation provides information concerning the right electronic forms of analogy and risks that people run businesses or provide access to the Internet without proper monitoring. There is also the intention to illustrate the kinds of petitions that must be made to law enforcement for the acquisition of evidence, preservation of evidence, methodologies for non-repudiation and drawing conclusions that may be credible for the decisions of the guardian.

LISTAS DE FIGURAS

FIGURA 1 - REDE DISTRIBUIDA IMUNE A ATAQUE ...……………………………….12

FIGURA 2 - FORMADO DO CABEÇALHO- IP…………………………………………...14

SUMÁRIO

AGRADECIMENTOS ....................................................................................................... 3

ABSTRACT ....................................................................................................................... 5

LISTAS DE FIGURAS ..................................................................................................... 6

SUMÁRIO .......................................................................................................................... 7

1. INTRODUÇÃO ......................................................................................................... 10

2. A INTERNET ............................................................................................................ 12

2.1 TECNOLOGIA .......................................................................................................... 13

2.2 INTERNET PROTOCOL – IP................................................................................. 14

2.3 ENDEREÇO IP ........................................................................................................ 15

2.4 DISTRIBUIÇÃO DOS IPS NA INTERNET ........................................................... 15

2.4.1 Escassez do IP ..................................................................................................... 15

2.4.2 Endereçamento dinâmico .................................................................................... 16

2.4.3 Mascaramento IP .................................................................................................. 16

3. DIREITO DIGITAL ................................................................................................... 19

3.1 CRIMES ELETRÔNICOS ....................................................................................... 19

3.1.1 Crimes (esfera criminal – código penal) ........................................................... 20

3.1.1.1 Delegacia especializada .................................................................................. 21

3.1.1.2 Policiais ............................................................................................................... 22

3.1.2 Delitos (esfera civil – código civil) ...................................................................... 22

3.1.2.1 Petição - medidas cautelares .......................................................................... 23

3.1.2.1.1 Quebra de sigilo ............................................................................................. 24

3.1.2.1.2 Busca e apreensão de equipamentos e/ou dados ................................... 25

3.1.3 Impactos quando não há logs de registro ........................................................ 25

4. FORENSE COMPUTACIONAL ............................................................................ 26

4.1 ASPECTO LEGAIS ................................................................................................. 27

4.2 ASPECTO TÉCNICO .............................................................................................. 27

4.3 METODOLOGIA DE ANÁLISE DO CRIME DIGITAL ......................................... 28

4.4 IDENTIFICAÇÃO DAS EVIDÊNCIAS .................................................................. 29

4.5 COLETA DAS EVIDÊNCIAS .................................................................................. 30

4.5.1 Incidente em ambiente corporativo .................................................................... 31

4.5.2 Incidente que necessite de diligência ................................................................ 31

4.6 PREVENÇÃO DAS EVIDÊNCIAS ........................................................................ 32

4.7 ANÁLISE DE EVIDÊNCIAS ................................................................................... 34

4.7.1 Perito oficial civil ................................................................................................... 34

4.7.2 Perito policial ......................................................................................................... 34

4.7.3 Auxiliares técnicos ................................................................................................ 35

4.7.4 Metodologia de análise ........................................................................................ 35

4.7.4.1 Técnicas de análise .......................................................................................... 36

4.7.4.1.1 Cronologia ....................................................................................................... 36

4.7.4.1.2 Busca por arquivos ........................................................................................ 36

4.7.4.1.3 Buscas através de conteúdos ...................................................................... 37

4.7.4.1.4 Buscas através de alocações indefinidas, danificadas ou “livres” ......... 37

4.7.4.1.5 Organização .................................................................................................... 38

4.7.5 Análise de evidência não esperadas ................................................................. 39

4.8 ELABORAÇÃO DO LAUDO .................................................................................. 39

5. DESAFIOS DA PERICIA FORENSE COMPUTACIONAL ........................... 41

5.1 DISPOSITIVOS DE ARMAZENAMENTO CRIPTOGRAFADO E SENHAS .. 41

5.2 CLOUD COMPUTING ............................................................................................ 41

5.3 SENHAS DE SOFTWARE OU SISTEMAS OPERACIONAIS ......................... 42

5.4 AUMENTO DOS DADOS ....................................................................................... 42

6. EXEMPLO DE RASTREAMENTO DIGITAL ...................................................... 42

6.1 O CASO .................................................................................................................... 42

6.2 IDENTIFICAÇÃO DOS RASTROS DIGITAIS ..................................................... 43

6.2.1 Identificar responsável pelo fórum ..................................................................... 43

6.2.2 Materializar a existência da foto ......................................................................... 43

6.2.3 Identificação de endereço IP do POST ............................................................. 43

6.2.4 Identificação dos endereços IPs do e-mail cadastrado .................................. 44

6.2.5 Identificação física do endereço IP .................................................................... 44

6.2.6 Levantamento de provas ..................................................................................... 44

6.2.7 Busca e apreensão .............................................................................................. 45

6.2.8 Análise das evidências ........................................................................................ 45

6.3 LAUDO PERICIAL ................................................................................................... 46

7. CONCLUSÃO .......................................................................................................... 47

REFERÊNCIAS .............................................................................................................. 48

10

1. INTRODUÇÃO

Em 1994, foi aberto a rede mundial de computadores (Internet) para todas as

pessoas civis e não acadêmicas. Até esta data, a Internet era restrita a pessoas do

meio acadêmico. A grande rede, como também é conhecida, foi aberta

comercialmente ao público brasileiro em 1995.

Inicialmente, a utilização da grande rede era simples. Buscava interligar

empresas filiais ou parceiras à infra-estrutura das empresas matrizes. Com a

popularização da Internet, foram surgindo novas utilizações, como exibição de seus

produtos, contatos, casos de sucesso, pesquisas e outras formas de expressão

através de páginas pessoais ou profissionais.

No início, não foram considerados quais os impactos da popularização da

Internet e como criminosos poderiam fazer uso dela, logo, não foi mensurado quais

os danos que as empresas e pessoas poderiam estar sujeitas ao acessar a grande

rede sem as devidas precauções.

Devido a esta falta de cuidado inicial, pessoas de má índole e oportunistas,

com algum conhecimento computacional, começaram a utilizar o meio digital para

cometer crimes, os quais foram chamados de crimes eletrônicos ou crimes

cibernéticos. A grande maioria dos criminosos virtuais possui conhecimento limitado

na área de informática, pois esta é uma área que exige constante atualização devido

a sua constante evolução.

Sem conhecimento aprimorado, criminosos deixam identificações (rastros)

que permitem o monitoramento, busca e identificação do(s) culpado(s).

De uma forma geral, todo e qual acesso na Internet, criminoso ou não, grava

informações de acesso, ou seja, forma de identificar quem fez o acesso.

11

Obviamente que enquanto parte da evolução tecnológica vislumbra a

identificação do usuário, outros visam utilizar a tecnologia para encobrir dados.

Neste momento é que profissionais devidamente capacitados, leis específicas e

cooperação entre empresas que fornecem serviços de tecnologia devem agir em

conformidade.

Como o crime eletrônico afeta o mundo real o(s) causador(es) do dano devem

ser localizados, identificados e punidos conforme a lei. Embora a legislação

brasileira não possua legislação específica para o mundo virtual, já é possível punir

culpados virtuais no mundo real através de analogias.

Para buscar os culpados virtuais, demonstrar tecnicamente a possibilidade e

a forma do crime e efetuar as devidas analogias surgiram novas profissões, como:

investigador forense computacional, advogado especialista em crime virtual e

segurança da informação.

Além dos especialistas surgiram metodologias de tratamento das evidências,

as quais devem ser seguidas para que a prova virtual possa ser considerada no

mundo real (materialização da prova).

Para auxiliar os profissionais que atuam contra criminosos virtuais foi

elaborado este documento, o qual, busca identificar os principais passos para

rastrear, coletar, armazenar e analisar evidencia forense.

Este documento cita modelos de petições jurídicas para que o profissional de

tecnologia da informação possa tomar as providências cabíveis a cada situação,

levando com credibilidade as evidências e conclusões para os responsáveis legais

(juízes).

12

2. A INTERNET

Como já é de conhecimento, a Internet surgiu devido há uma necessidade

militar, onde o governo americano viu a necessidade de criar uma rede de

comunicação imune a ataques, visto que aumentou a proximidade governamental

entre Cuba e a União das Repúblicas Socialistas Soviéticas (URSS) – hoje Rússia –

enquanto a proximidade geográfica entre Cuba e os Estados Unidos da América

(EUA) não era possível de ser desconsiderada.

Surgiu então a idéia da rede distribuída, elaborada pelo cientista da ARPA

(Advanced Research Project Agency) Paul Baran. A rede chamou-se ARPANET.

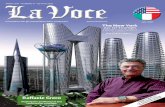

Figura 1 - Rede distribuída, imune a ataques. Independente qual ponto fosse destruído, a rede continuaria a funcionar.

Em 1969, já eram quatro grandes instituições conectadas (UCLA, USCBA,

UTAH e Stanford) as redes militares de forma descentralizada (distribuída).

Após o período de tensão entre URSS e EUA, após década de 70, os EUA

permitiram que os pesquisadores da ARPANET interligassem outras faculdades para

abranger novas pesquisas e novos pesquisadores, inclusive ocorreram às primeiras

13

conexões internacionais. Foram desenvolvidas novas aplicações (FTP e e-mail) e o

tráfego aumenta consideravelmente o que resulta na saída da rede militar (crIou-se a

MILNET).

Sem a rede militar, a ARPANET pode crescer de forma livre, propiciando que

simples alunos tivessem acesso a rede.

Com o passar dos anos, o nome ARPANET deixa de ser utilizado, passa a ser

usado NSFNET, ocorre a abertura da rede para pessoas comuns e companhias. A

NSFNET muda o nome para INTERNET (1987).

Mais e mais pessoas tiveram acesso a esta rede, a qual hoje, interliga todas

as nações do mundo.

2.1 TECNOLOGIA

O envio de dados era feita através da tecnologia de pacotes, ou seja, a

informação era repartida em vários pacotes os quais poderiam ser enviados por

caminhos diferentes (rede roteável).

O que permitia o acesso de qualquer dispositivo de rede era a convenção de

um protocolo de comunicação, este protocolo foi chamado de INTERNET

PROTOCOL – IP.

O Internet Protocol é uma tecnologia aberta, regulamenta, a qual qualquer

pessoa tem acesso a sua estrutura e maneira de funcionamento. Desta forma,

diferentes empresas fabricantes de componentes de rede, implementaram esta nova

tecnologia em seus produtos propiciando que qualquer dispositivo de rede

(independente de marca ou modelo) capaz de compreender o novo protocolo

comunique-se com outro dispositivo via qualquer rede (inclusive a grande rede –

Internet).

14

2.2 INTERNET PROTOCOL – IP

O protocolo de internet é um conjunto de regras que estabelece como deve

ocorrer a troca de informações. Este conjunto de regras é acessível a qualquer

fabricante de dispositivos de rede, pois a intenção do protocolo é que equipamentos

de diferentes fabricantes possam comunicar-se através da rede IP.

Em analogia ao ser humano, podemos dizer que o ato da conversa segue um

protocolo, o qual inicia-se com uma apresentação “oi, olá ou tudo bem, como vai”,

continua com a troca de informação “assunto” e finaliza-se “tchau, até breve ou até

mais”.

Para existir a conectividade entre duas maquinas, utilizando o protocolo de

Internet, deve existir uma rede IP. A rede IP é estabelecida entre dispositivos de rede

que possuem configuração de endereço IP.

O IP é o elemento comum encontrado na Internet pública dos dias de hoje. É descrito no RFC 791 da IETF, que foi pela primeira vez publicado em Setembro de 1981. Este documento descreve o protocolo da camada de rede mais popular e atualmente em uso. Esta versão do protocolo é designada de versão 4, ou IPv4. (Wikipedia, 2011)

Figura 2- Formato do cabeçalho do IP

15

2.3 ENDEREÇO IP

A fim de identificarmos cada dispositivo de rede foi desenvolvido o endereço

IP, que é formado por um conjunto de quatro octetos binários.

187.5.128.108 = 10111011.00000101.10000000.01101100

O endereço IP tem o intuito de identificar especificamente um único

equipamento em uma rede, ou seja, um endereço IP pode ser disponibilizado para

apenas um equipamento de rede num dado espaço de tempo e como para existir a

comunicação na Internet é necessário possuir um endereço IP, dá-se o princípio do

rastreamento digital (via IP).

2.4 DISTRIBUIÇÃO DOS IPS NA INTERNET

Cada operadora de internet que está habilitada a disponibilizar acesso a

grande rede possui um range de IPs para disponibilizar aos seus clientes.

Como dito, o endereço IP é um endereço único para o momento, ou seja, o

computador que estiver ligado a Internet através de um determinado endereço IP as

14h:32m:54s do dia 5 de setembro de 2009, este será único, não existindo nenhuma

outra máquina com este mesmo endereço no mesmo momento.

As provedoras de serviços de Internet armazenam informações referentes à

data e hora de conexão de cada cliente. Este padrão de data e hora segue o padrão

GMT (Greenwich Mean Time), à hora de Greenwich.

2.4.1 Escassez do IP

Existem mais dispositivos que podem conectar-se a internet do que

endereços IPs disponíveis, sendo assim, foram criados algumas alternativas para

suprir esta necessidade.

16

As duas comuns são:

Endereçamento dinâmico e

Mascaramento de IP.

2.4.2 Endereçamento dinâmico

O endereçamento dinâmico ou 1IP DINÂMICO, surgiu devido ao fato que

alguns equipamentos não possuem a necessidade de permanecer conectados à

internet durante todo o tempo, mas sim, são ligados quando surgem determinadas

necessidades. Desta forma, as operadoras de Internet, fazem o rodízio dos IPs,

atribuindo IPs livres a medida que são solicitados.

2.4.3 Mascaramento IP

É a forma comum de compartilhamento do recurso da internet, geralmente,

utilizada em casas onde existe mais de um dispositivo que faz acesso a internet ou

em meios coorporativos.

O equipamento que se conecta a Internet é chamado de gateway. Este

equipamento possui duas ou mais placas de rede e faz o redirecionamento dos

pacotes entre a rede interna e a Internet (rede externa).

A quantidade de placas de rede deste equipamento é intimamente ligada a

quantidade de redes que serão ligadas à internet e a quantidade de 2links que serão

utilizadas.

Uma empresa que possui apenas um link de internet e apenas uma rede

interna utilizará um gateway com duas placas de rede. Onde a primeira placa de

1IP DINÂMICO – Endereço IP que pode ser modificado a cada nova conexão na internet.

2LINKS – Link de conectividade com a operador – meio de acesso a operadora para acesso na

internet.

17

rede é ligada ao modem, o qual possui conectividade com a operadora e

disponibiliza o acesso a internet. Esta placa de rede ligada ao modem receberá o IP

válido na internet, onde passará sua informação única e própria de 3MAC ADDRESS

(endereço MAC).

A outra placa de rede é conectada à rede local através de um dispositivo de

compartilhamento (4hub/switch). Desta forma, outros equipamentos de rede ligados

ao hub ou switch terão acesso ao gateway.

Atualmente, muitos modems fazem o trabalho de modulação de sinal (de

analógico para digital e vice-versa) e o trabalho de gateway de rede. Inclusive,

muitos modems já possuem dispositivos de compartilhamento de sinal em rede local

(switch acoplado).

Independente se o modem faz apenas a modulação ou também o trabalho de

gateway (compartilhamento da Internet), para o rastreamento digital, levam-se em

consideração duas cruciais informações disponibilizadas no protocolo IP, as quais

são:

ENDEREÇO IP

MAC ADDRESS

Como já dito, o endereço IP é o endereço do dispositivo de rede na rede, ou

seja, na Internet.

O MAC ADDRESS é a identificação única do dispositivo físico de rede (placa

de rede ou modem). O início do endereço MAC revela o fabricante do equipamento e

o restante a sua numeração, a qual é única.

Embora existam formas de alterarmos o MAC ADDRESS, geralmente,

3MAC ADDRESS – endereço físico único do dispositivo de rede.

4Hub ou Stwitch – dispositivo de rede que faz a interligação física de diversos dispositivos de rede.

18

nenhuma pessoa altera esta configuração.

Mesmo em casos que a informação de endereçamento físico (MAC

ADRRESS) é forjada, pouco é afetado na materialização da prova digital, tendo em

vista que a informação de endereçamento IP identificará a pessoa que contratou o

serviço de Internet, logo, através da investigação forense no computador, é possível

encontrar dados que comprovem algum delito ou crime digital.

Como é de conhecimento de muitos, existem algumas formas de acessar a

Internet através de outros equipamentos (ex.: sistemas de Proxy web – externos,

utilização de máquinas infectadas por vírus de computador, servidores em nuvem e

outros) o que dificulta o rastreamento do infrator, no entanto, o crescente aumento

da tecnologia no combate a vírus e a interpretação da lei atribuindo ao proprietário

do ponto de acesso à Internet a co-responsabilidade aos crimes efetuados através

de sua infra-estrutura, está diminuindo o não monitoramento e não cooperação. Já

ocorreram casos que empresas que fornecem serviços de navegação anônima (web

Proxy) forneceram os registros de utilização para identificar os criminosos virtuais.

19

3. DIREITO DIGITAL

Direito da informática é um campo do Direito que se propõe a estudar aspectos jurídicos do uso de computadores, com fundamentos no crescente desenvolvimento da Internet e na importância da tecnologia da informação e da informática nas relações jurídicas, sendo por isso, uma nova área do estudo do Direito.(PECK,2010, p.10)

Por ser uma nova área do estudo do direito, não existe uma legislação

específica para direito digital. Para punir criminosos virtuais, estão sendo utilizadas

analogias com a legislação existente.

Atualmente, no congresso nacional, tramitam várias propostas de leis que

podem auxiliar os juristas em suas decisões. No momento, o que existe, são

jurisprudências, que são decisões sobre determinado assunto e que são adotadas

por demais juristas para casos iguais ou semelhantes.

3.1 CRIMES ELETRÔNICOS

Entende-se por Crime Eletrônico ou Informático, qualquer tipo de crime que seja praticado ou provido através dos meios informáticos e/ou internet. Apesar da falta de uma legislação específica que trate sobre os crimes eletrônicos, quase que em sua maioria, eles são passíveis de qualificação penal perante a legislação vigente, uma vez que a título de exemplo, um crime de estelionato não deixa de ser estelionato por ter sido praticado com o advento da internet.( safernets 2011)

Pesquisa conduzida pela IBM aponta que 100% dos usuários temem

o cibercrime mais que delitos físicos. Relatório da IBM de 2006 prevê a evolução do Cyber Crime. Lucro faz cibercrime se estabelecer mundialmente.(SANTOS,2009, p.12)

A grande maioria dos atos criminosos é refletida no mundo material, logo,

difamação via meio comum ou eletrônico continua sendo difamação.

Alguns casos, como o caso de difamação via meio virtual, juristas entendem

que ocorre agravante, tendo em vista que uma informação inserida na Internet sai do

controle de quem inseriu. Inserir em páginas eletrônicas que “FULANO” é devedor

não possui o impacto de espalhar número limitado de folhetos ou difusão por grupos

de amigos. A informação inserida na Internet pode ser replicada por terceiro de

20

maneira exponencial. Sendo assim, em eventual ação, é possível adicionar como

co-autores qualquer pessoa que replicar a difamação.

Este mesmo princípio aplica-se a lei da pedofilia. Qualquer pessoa que

recebe imagens de pessoas que aparentem ter idade inferior a 18 anos não comete

crime, no entanto, se armazenar ou distribuir as imagens recebidas comete o crime

de pedofilia, sendo passivo de punições impostas pela lei.

3.1.1 Crimes (esfera criminal – código penal)

Crime, em termos jurídicos, é toda conduta típica, antijuridíca - ou ilícita - e culpável, praticada por um ser humano.Em um sentido vulgar, crime é um ato que viola uma norma moralNum sentido formal, crime é uma violação da lei penal incriminadora.No conceito material, crime é uma ação ou omissão que se proíbe e se procura evitar, ameaçando-a com pena, porque constitui ofensa (dano ou perigo) a um bem jurídico individual ou coletivo.(Wikipedia,2011)

Os crimes na esfera criminal são tratados por policiais através de inquéritos.

As investigações (digitais ou não) são gerenciadas por policiais e não por perito(s)

determinado por representante legal (juiz).

Para existir um crime eletrônico necessita existir uma vítima. Para tanto, a

vítima precisa registrar uma denúncia (B. O. - boletim de ocorrência). Para existir a

denúncia precisa existir a correta analogia do crime eletrônico com o crime no

mundo físico. Exemplo: calúnia, injúria e difamação – código penal artigos 138, 139,

140, ameaça e extorsão – código penal artigo 158, estelionato (fraude eletrônica) –

código penal artigo 171.

Existem alguns tipos de infrações que não são tipificados na esfera criminal,

mas sim na esfera civil (delitos eletrônicos).

21

3.1.1.1 Delegacia especializada

Em algumas capitais do Brasil já existem delegacias especializadas em

crimes eletrônicos, no entanto, atualmente muitas delas não possuem equipamentos

especializados para análise forense. Além disso, a ênfase maior é para CRIMES e

não DELITOS eletrônicos.

Algumas delegacias não atendem ao público, apenas fornecem suporte e/ou

policiais especializados para outras delegacias quando os delitos são no “universo

virtual”.

Exemplo: DICAT - DF

A DICAT é uma Divisão especializada em crimes tecnológicos que tem como atribuição assessorar as demais unidades da Polícia Civil do Distrito Federal. Como Divisão, a DICAT não atende ao público, não registra ocorrências nem instaura inquéritos policiais. A finalidade da DICAT é prestar apoio às Delegacias de Polícia do DF nas investigações de crimes que envolvam o uso de alta tecnologia, como computadores e Internet, agindo sob provocação das Delegacias que necessitarem de auxílio no "universo virtual", por exemplo. Ou seja: qualquer Delegacia do Distrito Federal poderá fazer o Registro da Ocorrência, investigar, e qualquer dificuldade ou necessidade de um apoio mais técnico, solicita auxílio à DICAT.

Desse modo, a vítima de crime cibernético no Distrito Federal pode procurar qualquer uma das Delegacias de Polícia (as não especializadas) para efetuar registro da ocorrência.

Por fim, a DICAT recebe denúncias de crimes cibernéticos (que são repassadas aos órgãos competentes) e presta esclarecimentos sobre condutas a serem adotadas por vítimas de crimes cibernéticos no DF, quando informados ou solicitados por e-mail.(safernet,2011)

No entanto, algumas alianças entre empresas de software e policia

especializada para combater crimes específicos. Em 2006, na 5ICCyber, foi realizada

a apresentação de método de investigação pró-ativo de combate à pedofilia no

Brasil. Trata-se do Sistema de Rastreamento de Exploração Infantil (CETS - Child

Exploitation Tracking System) – fruto de uma aliança da Microsoft do Brasil e Polícia

5 ICCYBER – evento tecnológico onde os representantes de empresas de software/hardware os as

próprias empresas divulgam suas evoluções nas áreas de segurança e investigação forense.

22

Federal.

3.1.1.2 Policiais

Embora existam diversos investimentos por parte do governo na preparação

de policiais para investigação de crimes virtuais, ainda são encontrados policiais com

pouco preparo ou pouco conhecimento na área de informática.

Por ser a área de informática considera “jovem”, ou seja, estar em constante

evolução, é difícil manter policiais atualizados e bem preparados. Além disso, para

oferecer cursos ou equipamentos para as delegacias e policiais é necessário romper

barreiras burocráticas, vencer licitações e outros.

3.1.2 Delitos (esfera civil – código civil)

A bem da verdade, no que tange à ação civil ex delicto, o crime precisa existir em tese para autorizar a propositura da ação de reparação, ou seja, havendo mero indício de culpa, sem a exigência, sequer, de instauração de inquérito policial, independendo da prescrição criminal, inclusive, de absolvição em processo crime.(boletimjuridico,2011)

Ocorre delito civil quando não requer instauração de inquérito policial para

apurar os fatos, ou seja, os danos causados foram apenas materiais, logo, a ação

civil visa restaurar o dano causado.

Vale destacar que algumas ações civis geram ações criminais, como é o caso

da ação de calúnia, injúria e difamação, onde o autor da ação alega que sofreu

danos morais e/ou materiais. Este tipo de ação, eventualmente, possui o dolo

necessário para ação criminal.

Em sua maioria, crimes eletrônicos iniciam através de ações civis, pois a

Internet, num primeiro momento possui apenas um número IP sem identificação

pessoal.

23

Desta forma, visando a rastreamento digital do infrator, pessoas que sofreram

a infração entram na esfera civil solicitando identificação dos culpados. Para tanto,

são acionados peritos oficiais (determinados pelo representante legal – juiz) para

que o mesmo efetue análise das evidências.

A parte proponente da ação pode possuir auxiliar técnico para a ação. O

auxiliar técnico seria a pessoa indicada pela parte para discutir assuntos de mérito

técnico com o perito oficial.

A fim de retirar o eventual infrator do anonimato, existem algumas petições

que são comumente utilizadas. As petições são solicitações feitas ao juiz para que

ele determine a medidas cautelares. Um exemplo é a ação de quebra de sigilo, a

qual pode ser direcionada há operadoras de internet, empresas de e-mail gratuitos,

empresas de serviço de hospedagem de páginas eletrônicas (blogs, fóruns e

outras).

3.1.2.1 Petição - medidas cautelares

Medida cautelar é o procedimento judicial que visa prevenir, conservar, defender ou assegurar a eficácia de um direito.

É um ato de precaução ou um ato de prevenção promovido no judiciário, onde o juiz pode autorizar quando for manifesta a gravidade, quando for claramente comprovado um risco de lesão de qualquer natureza, ou na hipótese de ser demonstrada a existência de motivo justo, amparado legalmente.

As Medidas Cautelares poderão ser "Preparatórias", quando são requeridas antes da propositura do processo principal, ou ainda "Incidentes", quando são requeridas depois de proposto o processo principal.

Quando a Medida de Ação Cautelar é proposta em caráter preparatório haverá um prazo para que o Autor promova a ação principal, sob pena de ficar sem efeito a providência deferida pelo Juiz.(PECK,2010,p. 30)

A Internet ou dispositivos de armazenamento digital são passivos de

modificações, logo, provas existentes podem ser removidas, adulteradas ou

corrompidas. Visando preservar possíveis provas existentes no meio eletrônico são

solicitadas medidas cautelares para quebra de sigilo ou buscas e apreensão de

24

dados e/ou equipamentos.

3.1.2.1.1 Quebra de sigilo

Medida cautelar de quebra de sigilo são solicitações por parte da lei, para que

as empresas particulares quebrem seu contrato de sigilo de informação e identifique

o usuário que fez determinada conexão ou inseriu determinada informação em data

e hora específicas. Em alguns casos, para comprovar o delito recorrente, pede-se o

histórico de inserções ou conexões.

Exemplos de caso onde deve utilizar a medida cautelar para quebra de sigilo:

A) E-mails contendo injúria, calúnias ou difamações; com possibilidade de

roubo de informação; contendo informações sigilosas; contendo vírus que causem

prejuízos ao empreendimento corporativo; redirecionamentos ilegais para páginas

falsas com o intuito de estelionato; contendo ameaças e outras.

Utiliza-se a quebra de sigilo para identificar o IP que fez o envio de e-mail e

quais são os dados cadastrais da conta de e-mail, alem dos históricos de acessos.

B) Inserções de dados em sites públicos (blogs, fórum ou similares) contendo

informações sigilosas de empresas, fotos ou qualquer tipo de informação que ossa

causar prejuízo moral ou financeiro a terceiros.

Utiliza-se a quebra de sigilo para verificar o IP e os dados cadastrais da

pessoa que inseriu os dados.

C) Utilizada ações de quebra de sigilo para que operadora de serviços de

Internet (provedoras de acesso) forneçam o endereço físico onde esta instalado o

ponto de acesso que, em data e hora específica, trafegava na Internet com IP

25

determinado.

3.1.2.1.2 Busca e apreensão de equipamentos e/ou dados

A busca e apreensão de dados e/ou equipamentos se faz necessária após

identificação do local onde o crime ocorreu. Em muitos casos, quando é dentro de

shoppings, restaurantes, cyber cafés ou similares, onde não são fornecidos pelos

estabelecimentos dispositivos de acesso há Internet (computadores), mas sim um

ponto de conexão (sem fio ou não), a busca e apreensão são destinadas para fitas

de vigilância e servidores que fazem a autenticação do acesso a Internet. Muitas

vezes, estes servidores de controle são inexistentes, causando transtornos para

quem disponibilizou o acesso a Internet, visto que o rastreamento tem seu fim no

ponto de acesso à Internet e não ao computador.

No caso da inexistência de recursos tecnológicos (logs) que identificariam o

real infrator, o responsável pelo ponto de acesso à Internet poderá ser acusado

como co-responsável pela infração, tendo em vista, o responsável teria o meio de

efetuar o controle de acesso, porém, não o fez.

Infelizmente, é comum encontrarmos acessos via rede sem fio abertos ou

com segurança falha. Estes pontos de acesso podem ser alvos de oportunistas para

efetuarem crimes eletrônicos sem serem totalmente rastreados.

3.1.3 Impactos quando não há logs de registro

Embora no Brasil não exista lei federal que obrigue o responsável pela

conexão na Internet manter histórico dos acessos por usuário, em muitos casos,

empresas ou pessoas físicas são apontados como culpados por fornecerem o meio

de infração sem o devido controle do meio.

26

As motivações para exercer o controle em São Paulo certamente não são as mesmas dos Estados Unidos ou da China, entretanto a fiscalização se faz necessária, pois a linha que separa o acesso aos games de outros conteúdos impróprios está ao alcance das mãos, ou melhor, do mouse. Exemplo concreto aconteceu em Minas, onde uma casa foi multada em R$ 6 mil, por permitir que menores assistissem vídeos pornográficos. Há relatos, inclusive, de clonagem de cartões dentro deste tipo de estabelecimento.

(justicasp.gov.br,2011)

No estado de São Paulo, existem algumas leis voltadas para o meio

eletrônico. Empresas que fornecem conexões à internet (lan house, cyber cafés,

cyber offices e outros) são obrigadas, por lei estadual, a manter histórico (com

cadastro pessoal – RG, CPF, endereço de e-mail e endereço real) das pessoas que

utilizaram seus serviços. Em caso de menores de 18 anos, o acesso deve ser

monitorado para que não ocorram infrações contra o menor ou adolescente.

4. FORENSE COMPUTACIONAL

A prova eletrônica é hábil a comprovar a ocorrência de um fato e, se colhida corretamente, faz prova mais eficaz do que aquela colhida por outro meio. Para o correto uso e admissibilidade da prova eletrônica em Juízo, devem ser observados os padrões técnicos de manuseio, coleta e guarda. As provas eletrônicas somente estarão a salvo de serem declaradas inválidas, caso sejam mantidas suas integridade e autenticidade no procedimento de captura de evidências. (PECK,2010, p. 60)

A forense computacional é recente e existem poucos trabalhos divulgados

(em especial, no Brasil). Mas pesquisas neste sentido estão em constante crescente,

pois a impunidade digital obriga pesquisadores, policiais e profissionais se

aprimorarem dia-a-dia.

De acordo com Freitas (2006) a forense computacional é o ramo da

criminalística que compreende a aquisição, prevenção, restauração e análise de

evidências computacionais, quer sejam os componentes físicos ou dados que foram

processados eletronicamente e armazenados em mídias computacionais.

Um modelo proposto por Ubrich e Valle (2005), que procede de uma estrutura

27

hierárquica de duas classes multiníveis (aspectos legais e aspectos técnicos).

Na classe dos aspectos legais encontram-se as exigências legais, baseadas

na área de Direito, às quais devem estar sujeitos os procedimentos periciais. Já a

classe dos aspectos técnicos corresponde às questões práticas da área

computacional.

4.1 ASPECTO LEGAIS

O aspecto legal pode ter duas vertentes, civil e criminal (penal). Quando o

crime digital é considerado um delito e o causador deve ser punido com multa, o

processo ocorre na esfera civil. Quando o crime digital é considerado crime e o

causador deve ter seu direito de liberdade restrito, ele ocorre na esfera penal.

Em sua maioria, crimes eletrônicos iniciam na esfera civil e depois são

enviados para a esfera penal.

Pedidos de quebra de sigilo ou coleta antecipada de provas são medidas

cautelares (liminares) deferidas por juízes da esfera civil.

Em caso penal, os pedidos de coleta antecipada de provas são feitos por

policiais e não por peritos oficiais.

4.2 ASPECTO TÉCNICO

Os aspectos técnicos, como: forma de coleta, forma de preservação, análise

das informações e análise da forma que o crime ocorreu são feitas por profissionais

especializados.

Como a área de informática é muito extensa, dependendo do caso, exige-se

mais de um profissional qualificado.

Geralmente, não são recomendados para exercer a função de auxiliares

28

técnicos profissionais generalistas. O correto é analisar o caso e contratar auxiliar

técnico hábil para efetuar a análise do caso.

Um profissional pouco capacitado pode interferir de forma negativa no caso,

deixando provas fundamentais de lado e errando na análise do crime, o que afeta

diretamente o embasamento jurídico.

Já ocorreram casos que o autor da ação virou réu, pois os fatos não foram

comprovados, logo, julgado improcedente. O réu da ação anterior moveu ação civil

contra o antigo autor, solicitando reparos por dano morais e materiais.

4.3 METODOLOGIA DE ANÁLISE DO CRIME DIGITAL

Antes de buscarmos as evidências, devemos analisar como o crime deve ter

ocorrido, ou seja, analisar o incidente. Se o computador foi invadido, coletar os logs

e analisar a forma que a invasão ocorreu, a fim de que nenhum dado importante

possa ser descartado.

Caso algum arquivo seja furtado e postado em páginas, antes de qualquer

ação, deve ser analisado se o arquivo postado foi adulterado ou possui qualquer

registro que possa ser útil.

As etapas de uma investigação forense pode ser separada conforme abaixo:

Identificação

o Identificar o objeto do exame.

o Selecionar as evidências a ser periciado.

Coleta

o Mapeamento do que foi coletado, os atores envolvidos, datas e locais.

o Adequada manipulação das evidências.

o Proteger.

29

Preservação das evidências

o Cópia

o Metodologia de trabalho

o Utilizar tecnologias para ganho de tempo.

Análise

o Conhecimento do perito.

o Uso de softwares especializados.

Apresentação

o Laudo do pericial do que foi encontrado na análise (relatório).

o Destinatário – linguagem adotada – objetivo

o Apresentação padronizada

4.4 IDENTIFICAÇÃO DAS EVIDÊNCIAS

A metodologia de identificação deve conter todas as informações pertinentes

ao local, a data e ao tipo de hardware, software ou dados encontrados.

É importante catalogar, através de imagem (desenho – croqui, foto ou vídeo),

todo o ambiente e demonstrar através de fluxograma cronológico cada objeto

encontrado durante a apreensão ou cópia.

Vale destacar que todo o procedimento deve ser acompanhado pelo(s)

oficial(is) de justiça e pelo suposto infrator ou responsável legal.

Independente do ambiente (corporativo ou residencial) é obrigação do perito

isolar o perímetro, ou seja, deve ser solicitado (através do oficial de justiça) que seja

fornecido acesso total a tudo e que ninguém mexa no ambiente.

Em alguns casos, onde a diligência de busca e apreensão é para a

informação e não para o hardware, o infrator tenta corromper dados ou dificultar o

30

procedimento desligando a chave geral de energia, ocultando pequenos dispositivos

de armazenamento entre outros, desta forma, é importante que o perito possua

ferramentas (software ou hardwares) que supra eventuais problemas energéticos,

necessidades de extração de dados de memórias voláteis, falhas de hardware ou

extração de dados de equipamentos móveis (celulares, pendrive e outros).

4.5 COLETA DAS EVIDÊNCIAS

A metodologia de aquisição de evidência deve ser cuidadosa e transparente

para as partes envolvidas.

Todo tipo de dispositivo eletrônico pode conter evidência, logo, todo cuidado

básico (com estática, tensão e etc) deve ser considerado.

Outro cuidado deve ser na preservação da informação, a integridade da cópia

e o não repúdio da informação. Sendo assim, toda cópia ou extração de dados não

deve ser feita sem algum equipamento (hardware) que garanta a integridade do

dispositivo principal. Equipamentos que garantem a integridade do dispositivo

principal são chamados de write blocker (bloqueadores de escrita). Estes

dispositivos permitem apenas que sejam feitas cópia binárias ou extrações de

dados, garantindo através de hardware bloqueador de escrita que nenhum dado foi

implantado ou modificado.

A cada coleta, registros fotográficos devem ser feitos, em caso de apreensão

de equipamentos físicos (hardware), as imagens devem ser feitas antes e após o

procedimento de lacre.

Em caso de apreensão de dados (informações ou programadas), deve-se

fotografar o procedimento inicial (montagem do ambiente com o dispotivos write

blocker), a processo de cópia (demonstrando a não interferência humana no

31

hardware e após (a fim de demonstrar que permaneceu funcionando, logo, não foi

danificado pelo perito).

Neste último caso, cópia de dados, é um dever do perito que seja gerado

documento que comprove que o arquivo copiado é o mesmo encontrado no

equipamento. Para isto, o perito deve ter conhecimento de cópia binária e/ou cálculo

comparativo de arquivos.

Para facilitar o trabalho forense existe um equipamento que já possui um write

blocker (preserva a evidência), faz a cópia binária da informação e, no término do

procedimento, gera um cálculo matemático (6hash) do dispositivo de origem e do

dispositivo de destino. Se o cálculo possuir o mesmo resultado para ambos os

dispositivos, a integridade da cópia estará garantida. Este equipamento é chamado

de duplicador (duplicators).

4.5.1 Incidente em ambiente corporativo

Caso o incidente ocorra dentro do ambiente corporativo e a resultante do caso

seja a demissão do funcionário por justa causa seguido ou não de processo civil ou

criminal, a coleta da evidência, obrigatoriamente, deve ser feita na presença do

funcionário e de um tabelião. Desta forma, além do funcionário não poder alegar que

não participou da coleta, logo, ela pode ter sido adulterada, existirá a presença do

tabelião, gerando uma ata notarial dos procedimentos efetuados. A ata notarial é um

documento que possui fé pública e pode ser usado como prova judicial.

4.5.2 Incidente que necessite de diligência

6 Informação HASH – cálculo matemático. Se dois arquivos ou conteúdos possuírem o mesmo cálculo

hash, significa que os arquivos ou conteúdos são idênticos. Existem duas metodologias de cálculos HASH, o MD5, o qual, em raríssimos casos ocorre – para arquivos diferentes – resultados iguais – apresentando falsos positivos, e o SHA1, método mais confiável que o MD5.

32

Caso o incidente gere diligência na casa de terceiro para levantamento

antecipado de provas, toda a diligência deve ser feita diretamente pelo(s) oficial(is)

de justiça e perito(s) oficial(is) (em caso de ação civil) ou por perito(s) policial(is) (em

caso de ação penal).

Os auxiliares técnicos das partes apenas observam os procedimentos dos

perito(s) oficial(is) ou policial(is), qualquer interferência poderá causar dúvidas

quanto ao procedimento.ou idoneidade.

Diligências da esfera civil, além do perito é essencial oficial de justiça, o qual

estará com o mando judicial expedido pelo juiz. O oficial de justiça é o representante

do juiz in loco. Caso ocorra resistência na coleta das informações o oficial poderá

solicitar força policial.

4.6 PREVENÇÃO DAS EVIDÊNCIAS

A preservação das evidências deve ocorrer para garantir a integridade do

dado, ou seja, antes de ocorrer qualquer análise da evidência uma cópia binária

deve existir.

É altamente recomendado que sejam efetuadas duas cópias binárias, uma

para backup e outra para análise.

A cópia binária consiste em efetuar cópia de todos os bits do(s) dispositivo(s)

de armazenamento. A cópia binária consiste em copiar todas as alocações binárias

do dispositivo de armazenamento, independente se são dados ou espaços vazios.

Deste modo, se for considerar a cópia de HDs, o dispositivo que receberá a cópia

deve ser do mesmo tamanho ou maior. Recomenda-se maior, pois há mínima

divergência entre quantidades de 7bits para dispositivos com capacidades, na teoria,

7 Bits – menor partícula de um dado

33

iguais. Esta mínima diferença pode ocasionar erro na cópia binária.

Deve-se considerar a possibilidade do sistema operacional acessar o dado e

modificar a última data de acesso, destruindo a prova. Para evitar, em toda cópia

deve ser utilizado o equipamento write blocker.

Alguns peritos utilizam write blockers e softwares que efetuam cópias

binárias. Esta junção faz o mesmo trabalho de um duplicador. Obviamente que cópia

através de software é mais lento que a cópia efetuada por duplicador, no entanto, a

integridade ainda é garantida através do cálculo hash.

Em resumo, os três principais pontos que garantem a integridade da

materialização da prova são:

Uso do write blocker: Utilizado para garantir que a evidencia estava em

estado imutável durante a cópia binária.

A cópia binária: Garante que é executado a cópia completa de todos os

bits da evidência.

Cálculo hash: Baseando-se nos bits da evidência e da cópia obtêm-se

o mesmo resultado, o que garante que ambas são idênticas no

conteúdo binário, dado e informação.

Criada a duplicação da evidencia, resta armazená-la de forma adequada,

preservando a evidência original e cópia de segurança, trabalhando na segunda

cópia.

Em muitos casos da esfera civil, o fórum civil ou o perito oficial fica como fiel

depositário da evidência principal. Caso o fórum civil não considere que possua um

ambiente competente para a preservação e o perito oficial não concorde em possuir

tal responsabilidade, o juiz poderá determinar que a parte autora arque com

despesas de armazenamento especialista de terceiros.

34

Na esfera penal, quem armazena os dados é a própria policia especializada

ou sua empresa terceira ganhadora da licitação.

A cópia de segurança da evidência é armazenada pelo perito examinador,

pois caso precise gerar nova cópia para análise, terá fácil acesso a evidência.

4.7 ANÁLISE DE EVIDÊNCIAS

Nesta parte, considera-se a expertise do perito examinador.

4.7.1 Perito oficial civil

Na esfera civil, os auxiliares técnicos orientam os advogados para enviar

questionamentos (quesitos) para orientar a busca das informações pelo perito. Após

o envio de quesitos iniciais, caso as respostas não estejam conforme o esperado é

possível as partes envolvidas apresentarem quesitos complementares ou

esclarecimentos referentes às respostas dos peritos.

É importante salientar que o perito oficial na esfera civil é remunerado. Quem

faz o pagamento da remuneração inicial (para a diligência e resposta aos quesitos

iniciais do autor) é o autor da ação. O perito oficial pode solicitar novo complemento

de remuneração a cada apresentação de quesitos complementares ou

esclarecimentos. Quem faz o pagamento da remuneração suplementar é quem

solicita novos quesitos ou esclarecimentos.

Existem casos, onde o autor comprova que não possui recursos para

remunerar o perito, o juiz solicita ao perito que não faça cobranças pelo seu trabalho.

4.7.2 Perito policial

Na esfera criminal, quem apresenta os quesitos é o procurador (a união, o

estado ou o município é o autor), podendo a parte acusada questionar as respostas

35

do perito policial e solicitar quesitos complementares ou esclarecimentos. O perito

policial, além de apresentar o laudo, é testemunha de acusação, pois presenciou a

materialização das provas científicas.

Neste caso, não há cobrança de remuneração por parte do perito policial, pois

o mesmo é remunerado pelo estado.

4.7.3 Auxiliares técnicos

Em qualquer tipo de ação (civil ou criminal) é dever do auxiliar técnico solicitar

sua cópia binária para apresentar o seu laudo.

4.7.4 Metodologia de análise

Independente de qual expert faça a análise (policial, oficial ou auxiliar), deve

ser utilizada ferramenta forense com comprovada eficiência e boa reputação. O

dispositivo de análise deve ser a cópia (de preferência a segunda cópia).

Vale destacar que em caso de ferramenta proprietária, quem fará a utilização,

obrigatoriamente, precisará possuir a licença da ferramenta (software ou hardware).

Caso não possua (hardware ou software pirata), qualquer prova adquirida através

desta ferramenta será ser descartada, tendo em vista que nenhuma prova poderá

ser adquirida através de ilegalidade.

Em caso de utilização de ferramentas gratuitas deve ser considerada a

credibilidade do distribuidor.

A Microsoft possui um pequeno conjunto de aplicativos que podem auxiliar em

investigações forenses, este conjunto de aplicativos é distribuído gratuitamente e é

executado em sistema operacional MS-DOS.

Atualmente, existem várias ferramentas de análise forense, inclusive de

36

análise em rede. As mais conhecidas são: Encase, Forense Toolkit (FTK) e Helix.

A metodologia de análise variará de caso para caso, no entanto, em todos os

casos alguns procedimentos são fundamentais.

4.7.4.1 Técnicas de análise

A correta compreensão do caso é o ponto chave para a análise forense.

Em sua maioria, ferramentas forenses necessitam indexar os dispositivos de

armazenamento. Este processo é demorado e varia de ferramenta para ferramenta e

de acordo com o recurso de hardware disponível. É comum determinada ferramenta

encontrar evidencias diferentes de outra ferramenta, mas nenhuma poderá, em um

mesmo setor de armazenamento, encontrar dado diferente.

4.7.4.1.1 Cronologia

Faz parte das boas práticas identificar a cronologia dos fatos e dos arquivos,

comparando dados informados no processo com data/hora de criação, data/hora de

acesso e data/hora de alteração dos arquivos. Destaca-se que existem programas

que permitem adulterar estas informações, portanto, estabelecer fluxograma

cronológico dos fatos expostos, poderá identificar eventuais adulterações.

4.7.4.1.2 Busca por arquivos

Se a busca for por arquivos copiados de forma ilegal, todas as datas, horas,

hash, metadados devem ser considerados.

Dados sobre dados. Metadados descreve como, quando e por quem um determinado conjunto de dados foi coletada, e como os dados são formatados.(Webopedia,2011)

Nestes casos, os cálculos hash servirão para comprovar que o arquivo

encontrado na evidência é o mesmo arquivo copiado de forma ilegal.

37

O metadados (metadata) traz informações sobre o arquivo. No caso de

fotos/vídeos, o metadados revela informações (número de série, marca, modelo,

data e hora) do dispositivo que capturou as imagens.

Em caso de adulteração, o cálculo hash do arquivo não servirá, pois não será

o mesmo, portanto, o cálculo hash deve ser feito a partir de porções do conteúdo.

Caso não seja identificado porções exatamente iguais, as analogias deve ser feita

através da interpretação do perito (especialmente em casos de plágios).

No caso de adulteração de imagens é verificado as tonalidades dos 8pixels,

composição, sobreposição, estrutura dos pixels entre outras características.

4.7.4.1.3 Buscas através de conteúdos

Em sua maioria, as buscas são feitas por palavras chaves, as quais são

buscadas no conteúdo dos arquivos, espaços danificados ou “livres”. Portanto, listas

de palavras devem ser cuidadosamente elaboras de acordo com o entendimento do

caso.

Se a busca for por desvios monetários, devem ser utilizados o recurso de

expressões regulares, onde podem ser criados padrões ($$$.$$$.$$$.$$$.$$$.$$).

Estes padrões são pesquisados no conteúdo do arquivo, podendo trazer um menor

número de falsos positivos.

4.7.4.1.4 Buscas através de alocações indefinidas, danificadas ou “livres”

As ferramentas forenses também possuem o recurso de buscarem

informações (expressões regulares, palavras chaves e outros) em espaços

indefinidos dentro do dispositivo de armazenamento, ou seja, setores não

8 Pixel – menor partícula da imagem.

38

identificados como arquivos podem conter informações importantes (trechos e e-

mails, documentos, páginas eletrônicas, partes de imagens, programas e outros),

este recurso de busca informa o setor onde a informação está armazenada, logo,

comprovada de existência. Geralmente, estes arquivos não possuem data e hora

identificadas, mas através da cronologia de fatos e arquivos semelhantes é possível

aproximar sua cronologia.

Em certo caso o acusado inseriu informações de terceiros em site

administrado em nuvem, logo, a comprovação do acesso deu-se através de

conteúdo localizado, via expressão regular para data e hora (DD/MM/AAAA

HH:MM:SS) em espaço não identificado. O conteúdo identificado foi à página

eletrônica que é exibida após a confirmação de usuário e senha de administração

(logon).

Há também o recurso de buscas hexadecimais e binárias, podendo então,

serem gerados padrões para busca ou análises em setores danificados.

4.7.4.1.5 Organização

Faz parte das boas práticas criar documento cronológico de análise, desta

forma, na elaboração do laudo, será possível identificar qual o momento (data/hora)

que informações importantes foram localizadas.

Em análise de incidentes (invasão de servidores, ataques externos e etc) a

investigação forense inicia-se internamente, pelo corpo técnico da empresa, logo,

anotações deste nível demonstra o foco da investigação e a periodicidade do

incidente.

Em perícias, estas anotações demonstram o raciocínio do expert, sendo

assim, possível identificar se sua metodologia ou foco de investigação mudou de

39

acordo com algum fato novo encontrado.

4.7.5 Análise de evidência não esperadas

Em algumas análises ocorre a busca por determinado delito ou crime, mas

encontra-se outro(s) delito(s) ou crime(s). O perito tem a obrigação moral de analisar

e informar ao juiz as novas evidências.

Exemplo: O perito está analisando um caso de fraude bancária dentro de uma

empresa (ação civil que poderá originar em uma criminal). Durante a análise é

localiza imagens de pessoa(s) com idade aparente inferior a 18 (dezoito) anos. O

perito deve investigar se o dispositivo de armazenamento possui outras imagens,

conversas eletrônicas, histórico de visitas a páginas de internet entre outras análises

que comprovem a pedofilia e, em seguida, comunicar o juiz sobre a existência de um

possível delito ou crime. Em caso de eventual dúvida, o juiz também deve ser

notificado, tendo em vista que sempre será o representante da lei que determinará

se haverá necessidade de inquérito policial.

4.8 ELABORAÇÃO DO LAUDO

O laudo em si é um relatório de todas as evidências, informações, vídeos,

fotos e outros dados catalogados.

Para a elaboração do laudo, algumas práticas são adotadas:

Formato não técnico. Quem irá interpretar o laudo, geralmente, não

possui conhecimento técnico, logo, sua compreensão está intimamente

ligada com a linguagem utilizada em sua construção.

Auto explicativo

Faz uso de:

40

o Figuras explicativas,

o Desenhos – croquis de ambientes,

o Fotos

o Vídeos e

o Fluxogramas (se possível, com cronologia).

O laudo técnico é um documento, logo, precisa demonstrar qual é o seu foco,

seu objeto, ou seja, uma conclusão em seu término. No entanto, não é usual utilizar

afirmações que imponham culpa a qualquer uma das partes.

A conclusão não deve ser feita de forma taxativa, como:

“Foi comprovado à cópia ilegal de informação pela parte ré” ou

“Foi comprovada a pedofilia”.

Quem faz tais afirmações é o advogado de acusação ou o juiz em seu

veredicto.

As afirmações usuais seriam:

“No dispositivo XYZ analisado em DD/MM/AAAA HH:MM foram

encontrados arquivos (semelhantes, iguais, de mesmo conteúdo, de

conteúdo semelhantes ou outro – depende do caso), os quais é

alegado que pertence a parte autora.”

“No dispositivo XYZ analisado em DD/MM/AAAA HH:MM foram

encontradas imagens de pessoas com aparência inferior a 18 (dezoito)

anos.”

41

Por fim, o laudo deve possuir um padrão de escrita, explicação e

apresentação.

O laudo técnico é um documento que deve conter data, hora, local e

assinatura do seu criador (o perito examinador).

5. DESAFIOS DA PERICIA FORENSE COMPUTACIONAL

Embora existam diversos avanças tecnológicos e na legislação, ainda existem

algumas divergências, como por exemplo:

5.1 DISPOSITIVOS DE ARMAZENAMENTO CRIPTOGRAFADO E SENHAS

É de conhecimento que a criptografia é uma técnica utilizada para embaralhar

dados, logo, foi criada para que determinado dado não seja visualizado por pessoas

não autorizadas.

As senhas, também foram criadas para proteger informações, não permitindo

acessos não autorizados.

No entanto, e se um infrator estiver escondendo dados através de senhas e

de dispositivo criptografado?

Sabe-se que a legislação brasileira não obriga o infrator a construir provas

contra si, logo, não são obrigados a fornecerem senhas ou acessos a dispositivos

criptografas.

Esta lei, torna-se um empecilho para a aplicação de outras leis, tendo em

vista que senhas geradas conforme as normas de segurança ou criptografias acima

de 256bits são praticamente impossíveis de serem identificadas.

5.2 CLOUD COMPUTING

42

Esta tecnologia, computação em nuvem, deixa na Internet todos os dados.

Portanto, em caso de abuso legal, qual legislação será a vigente, visto que muitos

dados não ficam no Brasil. Qual a jurisdição para aplicação da lei? Como obter

dados de servidores onde as empresas gestoras não estão sob lei nacional?

Tentar punir um infrator que está no Brasil administrando servidor na china é

difícil, pois ele não precisará fornecer as senhas de acesso e as medidas cautelares

não terão efeito contra uma empresa que tem seus servidores em território chinês e

apenas disponibiliza acesso via Internet, logo, os dados só serão obtidos via

cooperação. No entanto, se não houver cooperação, não há dados.

5.3 SENHAS DE SOFTWARE OU SISTEMAS OPERACIONAIS

A cada momento, surgem novos sistemas operacionais ou alteram-se

sistemas existentes, obrigando as empresas de software forense a desenvolverem

ferramentas para cada tipo de sistema.

5.4 AUMENTO DOS DADOS

Devido ao aumento da tecnologia para suportar o aumento da quantidade de

dados, a tecnologia forense não evoluiu na mesma velocidade, logo, é simples e

rápido gerar dados e armazenar em dispositivos cada vez maiores. No entanto, a

análise de todo este volume de informação ainda é demorado e lento pelos

softwares e profissionais da área.

6. EXEMPLO DE RASTREAMENTO DIGITAL

6.1 O CASO

Em página eletrônica foram encontradas foto de produto em desenvolvimento,

43

logo, ainda não divulgado ao público, sendo considerado segredo industrial. A foto

foi postada por usuário da página eletrônica (fórum de discussão).

6.2 IDENTIFICAÇÃO DOS RASTROS DIGITAIS

6.2.1 Identificar responsável pelo fórum

De forma discreta, sem mencionar qualquer informação sobre o possível

delito, o auxiliar técnico ou advogado da empresa, deve identificar quem possui os

registros (históricos, logs de IP e dados cadastrais) de cada membro que envia

informações (posts). Se é a empresa que fornece o serviço de fórum ou o

administrador do fórum.

Também é analisado o funcionamento do fórum:

A forma de cadastro (se exige e-mail verdadeiro ou não)

Método de envio de imagem (se sofre adulteração ou não)

Entre outras análises técnicas

6.2.2 Materializar a existência da foto

O auxiliar técnico ou advogado(s) da empresa deve entrar em contato com

um tabelião e solicitar a produção de ata notarial, a fim de possuir um documento

com fé pública, que em determinado momento, é possível visualizar, através de

página eletrônica determinada, informações contendo segredo industrial de empresa

proprietária. Neste ato, se necessário, é feito o download da imagem e exibido as

informações de metadados e efetuado o cálculo hash.

6.2.3 Identificação de endereço IP do POST

A empresa lesada pela divulgação de segredo industrial solicita ao juiz,

44

medida cautelar para quebra de sigilo contra o administrador ou empresa que

administra o fórum de discussão com o intuito de possuir os dados cadastrais e o

endereço IP (com data/hora GMT de inserção e, se possível, MAC ADDRESS de

conexão) do responsável pelo envio da foto contida no POST especificado.

Neste momento, caso o método de envio adultere a foto e o administrador

mantenha cópia dos originais enviados (ou log), pode-se solicitar o log do arquivo

verdadeiro enviado ou o próprio arquivo.

6.2.4 Identificação dos endereços IPs do e-mail cadastrado

De acordo com os dados fornecidos pelo administrador do fórum e se o e-mail

de cadastro for verdadeiro, a empresa autora poderá solicitar ao juiz, nova medida

cautelar para quebra de sigilo a fim de que a detentora do domínio do e-mail

(gratuito ou não) informe quais os dados de cadastro pertinentes ao usuário de e-

mail e quais os históricos de acesso (se possível, a partir do cadastro), fornecendo o

endereço IP (GMT) e endereço físico de conexão (MAC ADDRESS).

6.2.5 Identificação física do endereço IP

Com o(s) endereço(s) IP(s), data/hora (GMT) e através de página eletrônica

especializada em identificar gratuitamente que endereços IPs pertencem a qual

operadora, solicita-se ao juiz, nova medida cautelar para quebra de sigilo destinada

a(s) operadora(s), a fim de identificar os dados cadastrais e o endereço MAC do

dispositivo de rede que conectou-se na operadora em data/hora (GMT) específicos.

6.2.6 Levantamento de provas

Com os dados cadastrais oferecidos pela operadora foi identificado o

45

endereço físico de instalação, logo, solicita-se ao juiz, medida cautelar de busca e

apreensão de computadores e equipamentos eletrônicos de armazenamento para

produção antecipada de provas.

6.2.7 Busca e apreensão

Seguindo todas as boas práticas de documentação, aquisição e preservação

de evidências e com o oficial de justiça, ocorre a busca e apreensão.

Neste momento, documentam-se quais são os endereços físicos (MAC

ADDRESS) do modem, access point, roteadores (sem fio ou não), computadores,

celulares e outros dispositivos que permitem ou possuem acesso à internet.

6.2.8 Análise das evidências

Através das medidas cautelares, já foram possíveis materializar:

A existência do acesso e a inserção da informação (no caso, foto) em

página eletrônica (ata notarial);

Qual a conexão responsável pela inserção;

Qual a localização física e responsável real pelo ponto de internet;

Para finalizarmos a materialização de provas para este caso, podemos:

Comparar o Mac Address encontrado in loco com o informado pela

operadora, confirmando hardware de rede.

Nos dispositivos de armazenamento devem ser localizadas:

o Acessos ao fórum específico com o usuário específico.

o Acessos ao fórum específico com o usuário específico e POST

específico.

46

o Cópia da imagem (objeto da ação) contida no post salva no

dispositivo.

o Declarações que informem ou façam menção a origem da

imagem

o Forma de aquisição da imagem

o Entre outros pontos relevantes para o caso

6.3 LAUDO PERICIAL

Elabora-se o laudo contendo todas as informações e nas conclusões inseri

todas as analogias e rastreamentos comprovados.

Em nenhuma hipótese pode ser inserido nas conclusões informação que

partem apenas de interpretação sem fundamentação técnica.

47

7. CONCLUSÃO

Concluímos que todo trabalho de investigação forense exige não somente

conhecimento técnico sobre a matéria de informática, mas também conhecimento

jurídico para saber como agir em cada momento.

Cada materialização de prova digital em prova real requer conhecimento

técnico, no entanto, para se obter documentos que obriguem os prestadores de

serviço a cooperarem ou fornecerem informações de cunho sigiloso, deve-se

conhecer a legislação para poder requerer tais informações.

É de conhecimento que a legislação brasileira não possui uma legislação

específica para o meio digital, mas já houve diversos avanços neste sentido,

inclusive, alguns estados possuem leis estaduais que visam garantir a rastreamento

do infrator virtual, punindo o ser humano real.

No entanto, existem alguns desafios que a legislação deve enfrentar como,

por exemplo, a nova tecnologia de servidores em nuvem (cloud computing).

Os criminosos virtuais, a fim de fugir dos rigores da lei, utilizam-se das

divergências.

O uso criminoso da evolução tecnológica gerou a necessidade real da

evolução investigativa, a qual ainda está em grande processo de transformação e

evolução. Novas metodologias, ferramentas de apoio (software e hardware) surgem

a cada dia.

Desta forma, é preciso que os profissionais mantenham capacitados para

utilizar as ferramentas e compreenderem como os crimes ocorrem, e por fim,

utilizarem as ferramentas de apoio para garantir a confiabilidade, integridade,

disponibilidade e o não repúdio a informação, punindo os infratores conforme a lei.

48

REFERÊNCIAS

WIKIPEDIA. Protocolo de Internet. Disponivel em: <

http://pt.wikipedia.org/wiki/Protocolo_de_Internet >. Acesso em 22 nov. 2011

PECK,Patricia. Direito Digital, 4 ed. São Paulo: Saraiva, 2010.

SAFERNET. Crimes Eletronicos: a responsabilidade do usuário. Disponível em :<

http://www.safernet.org.br/site/noticias/crimes-eletr%C3%B4nicos-responsabilidade-

usu%C3%A1rio >. Acesso em 20 nov. 2011.

SANTOS,Coriolano de Almeida Camargo,As múltiplas fases dos Crimes Eletronicos

e dos Fenomenos Tecnologicos e seus reflexos no universo jurídico,São

Paulo:OABSP ,2010

WIKIPEDIA. Crime. Disponível em: < http://pt.wikipedia.org/wiki/Crime >. Acesso

em 17 nov 2011.

BOLETIMJURIDICO. Delitos. Disponível em: <

http://www.boletimjuridico.com.br/doutrina/texto.asp?id=400 >. Acesso em 01 nov

2011.

SECRETARIA DA JUSTIÇA E DA DEFESA DA CIDADANIA.Lanhouse e Cidadania. Disponivel em:< http://www.justica.sp.gov.br/Modulo.asp?Modulo=526 >.Acesso em 04 nov. 2011

WIKIPEDIA. Direito da Informatica. Disponível em: <

http://pt.wikipedia.org/wiki/Direito_da_inform%C3%A1tica >. Acesso em 04 nov. 2011

COMSUMIDORBRASIL. Medidas Cautelares. Disponível em:

49

<http://www.consumidorbrasil.com.br/consumidorbrasil/textos/familia/cautelares.htm#

Incidentes >. Acesso em 20 nov. 2011

WEBOPEDIA. Metadata. Disponível em: < http://www.webopedia.com/TERM/M/metadata.html >. Acesso em 06 nov.2011