Analisis de La Informacion Contable Para El Control de Gestion Integrado

Gestion de TIC y Seguridad de La Informacion 2011 (1 de 3)

-

Upload

edues-fabian -

Category

Documents

-

view

8 -

download

0

Transcript of Gestion de TIC y Seguridad de La Informacion 2011 (1 de 3)

24/11/2013

1

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

GESTION DE TIC

Y SEGURIDAD DE LA

INFORMACION

Ing. Maurice Frayssinet Delgado

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

Ing. CIP Maurice Frayssinet Delgado

Ingeniero de Sistemas e Informática

(+511) 963-985-125

maurice.frayssinet

http://www.youtube.com/user/mfrayssinetd

Maestría en Ingeniería de Sistemas (UNFV)

Maestría en Seguridad Informática (Universidad de la Rioja – España)

Presidencia del Consejo de Ministros (ONGEI) – Implementador ISO 27001,

27002, 27005

Ex asesor Congreso de la Republica en seguridad de la información

Ex Jefe de Sistemas de la Municipalidad Metropolitana de Lima

Catedrático UNMSM, USIL, SIPAN, UCCI,, INICTEL, UNI Instructor CISCO CCNA, JUNIPER

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

Semana 1

Normas Técnicas

Internacionales para la

gestión de las

Tecnologías de la

Información y

Comunicaciones

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

Temario

• Introducción

• Unidad 1 - ISO JTC 1

• Unidad 2 - ISO 38500

• Unidad 3 - ISO 27001

• Unidad 4 - ISO 20000

• Unidad 5 - ISO 29110

• Unidad 6 - ISO 27005, ISO 31000

• Unidad 7 - Cobit

• Unidad 8 - ITIL

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

Introducción

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

Acerca de la carrera

Discusión • Ingeniería

• Ingeniería de Sistemas

• Ingeniería de Sistemas e Informática

24/11/2013

2

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

ISO JTC 1

Unidad

1

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

ISO 38500

Unidad

2

24/11/2013

3

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

24/11/2013

4

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

24/11/2013

5

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

24/11/2013

6

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

ISO 27001

Unidad

3

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

24/11/2013

7

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

ISO 20000

Unidad

4

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

24/11/2013

8

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

ISO 29110

Unidad

5

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

24/11/2013

9

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

ISO 27500, 31000

Unidad

6

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

ISO 27005

• Publicado en Junio 2008.

• Provee guías para la gestión de riesgos

de seguridad de la información.

• Soporta los principales conceptos

especificados en ISO/IEC 27001 y ha sido

diseñado para asistir en la implementación

satisfactoria de seguridad de la

información basada en un enfoque de

gestión de riesgos.

24/11/2013

10

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

ISO 27005

• Para un entendimiento completo de éste

estándar, se requiere el conocimiento de

los conceptos, modelos, procesos y

terminologías descritas en ISO/IEC 27001.

• Aplica a todo tipo de organización que

intente gestionar riesgos que pudieran

comprometer la seguridad de la

información de la organización.

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

ISO 27005

• Integración de ISO 27005 con otros

estándares

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

ISO 27005

Proceso

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

ISO 31000

Propósito:

• Proveer los principios y guías generales

para la implementación de la gestión de

riesgos.

• No es utilizado con propósitos de

certificación.

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

ISO 31000

• Es genérico y no es específico de alguna industria o sector.

• Aún cuando el estándar provee guías generales no es su intención

imponer uniformidad en las organizaciones, respecto a la gestión de

riesgos.

• El diseño e implementación de la gestión de riesgos depende de las

necesidades específicas de la organización, objetivos particulares,

contexto, estructura, productos, servicios, proyectos, procesos

operativos y prácticas específicas empleadas.

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

ISO 31000

• Éste estándar intenta armonizar los procesos de

gestión de riesgos en estándares existentes y

futuros.

• Provee un enfoque común soportando

estándares orientados a riesgos o sectores

específicos.

• El ISO 31000 no pretende reemplazar los

estándares ya existentes.

24/11/2013

11

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

ISO 31000

Componentes

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

ISO 31000

Componentes

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

ISO 31000

Proceso

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

ISO 31000

• Publicado en Octubre 2008.

• Provee las bases para el entendimiento,

desarrollo, implementación y

mantenimiento de la gestión de riesgos.

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

ISO 31000

• Ha sido preparado para ser consistente

con el ISO 31000 y también considera los

siguientes documentos:

– HM Treasury’s Orange Book

– OGC - M_o_R: Guidance for Practitioners

– COSO – Enterprise Risk Management –

Integrated Framework

– IRM/AIRMIC/ALARM - Risk Management

Standard

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

Cobit 5

Unidad

7

24/11/2013

12

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

⁻ COBIT es un marco de gobierno de las tecnologías de

información que proporciona una serie de herramientas

para que la gerencia pueda conectar los requerimientos de

control con los aspectos técnicos y los riesgos del negocio

⁻ COBIT permite el desarrollo de las políticas y buenas

prácticas para el control de las tecnologías en toda la

organización

⁻ COBIT enfatiza el cumplimiento regulatorio, ayuda a las

organizaciones a incrementar su valor a través de las

tecnologías, y permite su alineamiento con los objetivos

del negocio

COBIT Definiciones

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

Governance of Enterprise IT

COBIT 5

IT Governance

COBIT4.0/4.1

Management

COBIT3

Control

COBIT2

Audit

COBIT1

2005/7 2000 1998

Evo

lutio

n o

f sco

pe

1996 2012

Val IT 2.0 (2008)

Risk IT (2009)

EVOLUCIÓN DE COBIT

De una herramienta de auditoría a un marco de gobierno de las TI

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

- Compendio de mejores prácticas aceptadas

internacionalmente

- Orientado al gerenciamiento de las tecnologías

- Complementado con herramientas y capacitación

- Gratuito

- Respaldado por una comunidad de expertos

- En evolución permanente

- Mantenido por una organización sin fines de lucro, con

reconocimiento internacional

- Mapeado con otros estándares

- Orientado a Procesos, sobre la base de Dominios de

Responsabilidad

COBIT HOY

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

Descripción del proceso

Indicadores de

información y domino

Objetivos de TI

Objetivos del Proceso

Prácticas Clave

Métricas

Gobierno y recursos de

TI

Para cada uno de los 34

procesos, se definen…

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

• COBIT 5 es producto de la mejora estratégica de ISACA

impulsando la próxima generación de guías sobre el

Gobierno y la Administración de la información y los

Activos Tecnológicos de las Organizaciones

• Construido sobre más de 15 años de aplicación práctica,

ISACA desarrolló COBIT 5 para cubrir las necesidades

de los interesados, y alinearse a las actuales tendencias

sobre técnicas de gobierno y administración relacionadas

con la TI

COBIT 5 – La nueva versión

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

COBIT 5 - La iniciativa

• La iniciativa del Consejo de Dirección de ISACA ha sido “unir y reforzar todos los activos intelectuales de ISACA – su base de conocimiento – en COBIT.”

• El COBIT 5 Task Force:

– Incluye expertos de los distintos grupos profesionales y comités que componen ISACA

– Esta co-dirigida por John Lainhart (Ex Presidente Internacional) y Derek Oliver (Ex Director del Comité de Desarrollo del BMIS)

– Reporta al Comité de marcos referenciales y luego al Consejo sobre “Base de Conocimientos”

24/11/2013

13

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

• Val IT es un marco de referencia de gobierno que incluye

principios rectores generalmente aceptados y procesos de

soporte relativos a la evaluación y selección de

inversiones de negocios de TI

• Risk IT es un marco de referencia normativo basado en

un conjunto de principios rectores para una gestión

efectiva de riesgos de TI.

• BMIS (Business Model for Information Security) una

aproximación holística y orientada al negocio para la

administración de la seguridad informática

• ITAF (IT Assurance Framework) un marco para el diseño,

la ejecución y reporte de auditorias de TI y de tareas de

evaluación de cumplimiento.

COBIT 5 – Integra los anteriores marcos

referenciales de ISACA

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

COBIT 5 Familia de Productos

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

• La publicación inicial, define y describe los componentes

que forman el Marco COBIT

– Principios

– Arquitectura

– Facilitadores

– Guía de implementación

– Otras publicaciones futuras de interés

COBIT 5 – El marco

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

COBIT 5 – Sus principios

1. Marco Integrador

2. Conductores de valor

para los Interesados

3. Enfoque al Negocio y

su Contexto para toda

la organización

4. Fundamentado en

facilitadores

5. Estructurado de

manera separada

para el Gobierno y la

Gestión

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

COBIT 5 – Su Arquitectura

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

Objetivo de Gobierno

24/11/2013

14

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

Fundamentación de Facilitadores

Service

Capabilities

Processes

Culture,

Ethics,

Behaviour

Organisational

Structures

InformationPrinciples &

Policies

Skills &

Competencies

Cultura, Ética y

Comportamiento

Estructura

Organizacional

Información

Principios

Políticas

Habilidades y

Competencias

Capacidad de

brindar Servicios

Procesos

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

Unidad

8

ITIL

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

• ITIL puede ser definido como un conjunto

de buenas prácticas destinadas a mejorar

la gestión y provisión de servicios TI. Su

objetivo último es mejorar la calidad de los

servicios TI ofrecidos, evitar los problemas

asociados a los mismos y en caso de que

estos ocurran ofrecer un marco de

actuación para que estos sean

solucionados con el menor impacto y a la

mayor brevedad posible.

¿Qué es ITIL v3?

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

• us orígenes se remontan a la década de

los 80 cuando el gobierno británico,

preocupado por la calidad de los servicios

TI de los que dependía la administración,

solicito a una de sus agencias, la CCTA

acrónimo de Central Computer and

Telecommunications Agency, para que

desarrollara un estándar para la provisión

eficiente de servicios TI.

¿Qué es ITIL v3?

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

“Un servicio es un medio para entregar

valor a los clientes facilitándoles un

resultado deseado sin la necesidad de

que estos asuman los costes y riesgos

específicos asociados.”

ITIL nos define…

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

El ciclo de vida de los

servicios TI

24/11/2013

15

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

• Estrategia del Servicio: propone tratar la gestión de servicios no

sólo como una capacidad sino como un activo estratégico.

• Diseño del Servicio: cubre los principios y métodos necesarios

para transformar los objetivos estratégicos en portafolios de

servicios y activos.

• Transición del Servicio: cubre el proceso de transición para la

implementación de nuevos servicios o su mejora.

• Operación del Servicio: cubre las mejores prácticas para la

gestión del día a día en la operación del servicio.

• Mejora Continua del Servicio: proporciona una guía para la

creación y mantenimiento del valor ofrecido a los clientes a traces

de un diseño, transición y operación del servicio optimizado.

El ciclo de vida de los

servicios TI

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

5 Libros de ITIL

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

• Una función es una unidad especializada

en la realización de una cierta actividad y

es la responsable de su resultado. Las

funciones incorporan todos los recursos y

capacidades necesarias para el correcto

desarrollo de dicha actividad.

Funciones, procesos y roles

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

• Un proceso es un conjunto de actividades

interrelacionadas orientadas a cumplir un

objetivo específico.

Funciones, procesos y roles

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

• Un rol es un conjunto de actividades y

responsabilidades asignada a una

persona o un grupo. Una persona o grupo

puede desempeñar simultáneamente más

de un rol.

Funciones, procesos y roles

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

Hay cuatro roles genéricos que juegan un papel

especialmente importante en la gestión de servicios TI:

• Gestor del Servicio: es el responsable de la gestión de

un servicio durante todo su ciclo de vida.

• Propietario del Servicio: es el último responsable cara

al cliente y a la organización TI de la prestación de un

servicio específico.

• Gestor del Proceso: es el responsable de la gestión de

toda la operativa asociada a un proceso en particular.

• Propietario del Proceso: es el último responsable

frente a la organización TI de que el proceso cumple sus

objetivos.

Roles genericos

24/11/2013

16

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

Mesa de Ayuda

Help Desk

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

Caso Practico

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

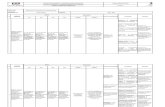

Identificación riesgo

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

Tablas de medida

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

Analisis

24/11/2013

17

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

Evaluación

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

Evaluación

GESTION DE TIC Y SEGURIDAD DE LA INFORMACION

Matriz